这个帖子来自网上,是一篇对某iapp后台网站进行的安全渗透测试文章!!帖子原作者:指针大佬

sql注入,文件上传漏洞,都有

一句sqlmap就跑出数据库了,手工都不用的

就当为sqlmap上传后门失败发现了上传文件的漏洞,哎你说周不周到,还以为它会过滤一下上传后缀呢,害先上传了好几个已经过滤的,没想到php就直接这么上传了...

好家伙立马拿出菜刀一句话噢噢后门建立成功,接着就是上传php大马提权,上传成功

但唯一难到的就是提权不了nginx是www用户,mysql也不是root没有创建数据库的权限,终端也是害好吧但这些漏洞也还是泄露很多数据,本次仅为测试,之后会提醒站主进行安全加固

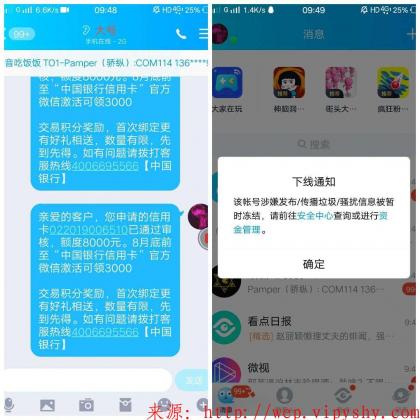

这是他的帖子#iApp获取通讯录到后台#

文字教程:

1.我们用黄鸟抓包文档系统修改的功能

2.丢到POST工具跑一下user参数改为分号'

3.好家伙数据库报错证明存在sql注入

4.丢到sqlmap就可以跑出数据库了,具体不懂的可以看github上面的sqlmap官方文档

原作者说:

其实上传漏洞主要的就是过滤,如果单单过滤php是不行的,还有php3,php5都是可以被解析执行。但你如果也写了过滤这些但还可以大小写Php,PHp,PHp5都是可以被执行的,所以你可以设置上传后缀的白名单而不是黑名单,白名单只允许上传jpg,png,iApp,jepg就好了

没看

哈哈哈

太贵了keek

,2348看起来

滴!学生卡!请上车的乘客系好安全带~